Sichere Meetings mit vollständiger Datenkontrolle

Schützen Sie Ihr Unternehmen mit einer resilienten Self-hosted Videokonferenzlösung. Software-definierter Meeting-Sicherheit und Zero Trust sorgen dafür, dass Ihre vertraulichen Besprechungen vertraulich bleiben.

Moderne

UX

Anpassbare

Plattform

Einfache

Installation

Zuverlässige

Performance

Sicherheit

& Resilienz

Ihre Anforderungen an digitale Souveränität und Compliance

Datensouveränität & Compliance

Sichern Sie Ihre Datensouveränität und halten Sie lokale Vorschriften zur Datenübertragung und -speicherung ein. Mit einer selbst gehosteten Lösung behalten Sie die volle Kontrolle über Ihre Daten.

Nutzerzugang & Authentifizierung

Dank erweiterter Authentifizierung kann sichergestellt werden, dass nur autorisierte Personen zur richtigen Zeit an den richtigen Meetings teilnehmen. Gewähren Sie Zugriff basierend auf Rolle, Gerätetyp, Standort und IP-Adresse.

Redundanz & Backup

Zuverlässige Videokommunikaiton als fester Bestandteil Ihres Business Coninuity Plans. Damit erfüllen Sie nicht nur die NIS 2 Vorschriften, sondern stellen auch eine störungsfreie Zusammenarbeit sicher.

Business ContinuityZero Trust Architektur

Setzen Sie auf eine Zero-Trust-Architektur, die die Identität und Integrität aller Nutzer und Geräte unabhängig von ihrem Standort kontinuierlich überprüft. Strenge Zugangskontrollen und Authentifizierung für ein Höchstmaß an Sicherheit.

Zero TrustEine moderne Softwareplattform

Unsere Kunden vertrauen auf Pexip

Ihre sichere Alternative zu Ihren alltäglichen Videokonferenzen

Einfach Ihr sicheres Meeting per Klick in Outlook erstellen

Für regelmäßige, alltägliche Meetings verwenden Sie gerne weiterhin Ihr Cloud-basiertes Collaboration-Tool.

Stellen Sie sicher, dass Ihre Anforderungen an Sicherheit und Datenschutz erfüllt werden

Vertrauen schaffen durch ein einheitliches Markendesign

Ein personalisiertes Nutzererlebnis

Sicherstellen, dass nur befugte Teilnehmer im Meeting sind

Nutzen Sie die Identifizierungslösung Ihrer Wahl

Stellen Sie sicher, dass nur autorisierte und identifizierte Personen an einem Meeting teilnehmen.

Integrieren Sie Identitätsanbieter wie Google, Microsoft oder Okta für einen sicheren Zugang.

Authentifizieren Sie Benutzer über Single Sign-On-Protokolle wie SAML 2.0 und Open ID Connect (OIDC) für eine einfache und sichere Anmeldung.

Attributbasierte Zugriffskontrolle

Der Zugriff wird auf der Grundlage der Rolle gewährt (RBAC) und die Berechtigungen werden mit Hilfe von ABAC verfeinert. Das Ergebnis: Genaue Kontrolle und Schutz sensibler Ressourcen.

Das Sicherheitsbewusstsein stärken

Aufmerksamkeit schaffen

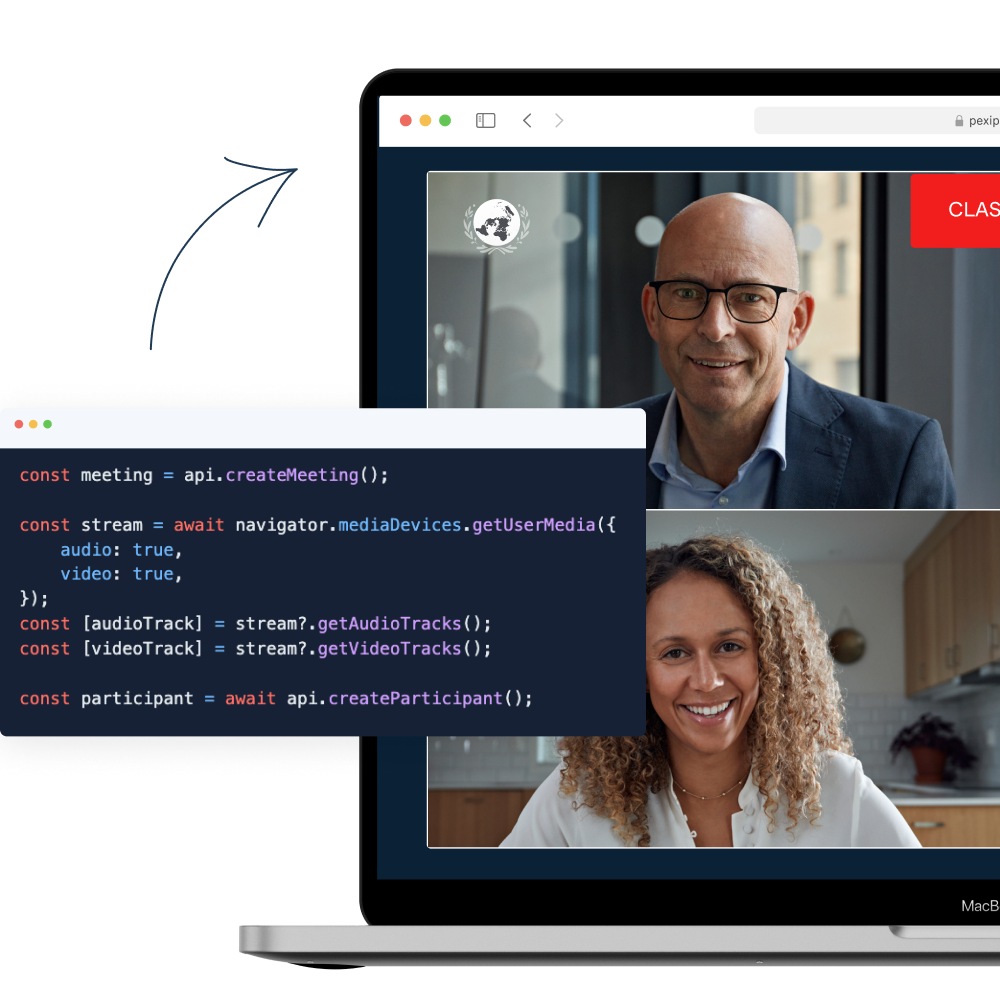

Integrier- und anpassbare Lösungen

Profitieren Sie von unseren APIs und SDKs

- Anpassung an Ihre spezifischen Anforderungen, einschließlich Gestaltung der Benutzeroberfläche und Funktionalität

- Integration in bestehende Systeme und Workflows

- Konformität mit Ihren individuellen Sicherheitsanforderungen

Alle Daten, die mit Ihren Meetings verbunden sind, gehören Ihnen

Es sind Ihre Daten

Es sind Ihre Daten

Compliance - einfach gemacht

Erfüllen Sie die Anforderungen an die Datensouveränität, indem Sie sicherstellen, dass die Speicherung und Übertragung von Daten den lokalen Gesetzen und Richtlinien entspricht.

Compliance - einfach gemacht

Behalten Sie die Kontrolle über Ihre KI Daten

Pexip erfüllt die höchsten Sicherheitsstandards

Sicherheit hat bei Pexip Priorität seit Tag 1. Denn Sicherheit kann nicht so einfach 'nachgerüstet' werden.

Ihr sicheres Meeting ist nur ein paar Klicks entfernt...

.png?width=500&name=Access-control-ebook-thumbnail%20(1).png)